공지사항

[보안공지] ‘FREAK’ SSL 취약점 주의 권고

- 작성일

- 2015-03-09

- 조회수

- 13263

개요

- 프랑스 국립 연구소(INRIA) 및 MS社에서는 SSL을 통해 강제로 취약한 RSA로 다운 그레이드 시킬 수 있는 취약점을 발견

※ CVE-2015-0204 : OpenSSL s3_clnt.c의 ssl3_get_key exchange 함수에서 발생하는 취약점으로 공격자가 MITM(Man In The Middle Attack)을 통해 512비트 RSA로 다운 그레이드 시켜 정보를 유출시킬 수 있는 취약점

해당 시스템

- 영향을 받는 시스템

- Openssl 0.9.8 대 0.9.8zd 이전 버전

- Openssl 1.0.0 대 1.0.0p 이전 버전

- Openssl 1.0.1 대 1.0.1k 이전 버전

취약점 확인절차

- (시스템 운영자) 시스템 측면 취약점 확인

-

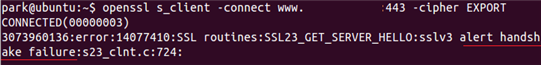

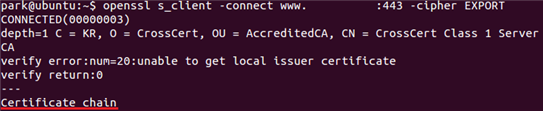

아래의 명령어를 입력하여 취약점 유무 확인

- openssl s_client –connect [web site명 입력]:433 - cipher EXPORT

[CVE-2015-0204에 취약하지 않은 화면]

[CVE-2015-0204에 취약한 화면]

해결방안

- (시스템 운영자) 해당 취약점에 영향 받는 버전 사용자

- OpenSSL 1.0.2 버전으로 업그레이드(http://www.openssl.org/source/)

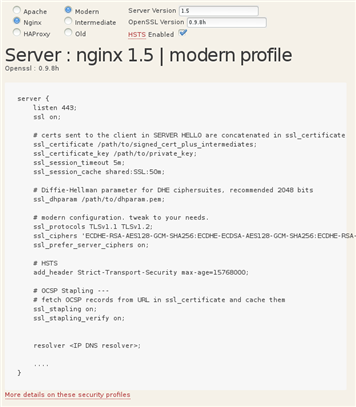

- 버전 업그레이드가 어려운 경우, OpenSSL 'RSA_EXPORT Cipher Suites'를 지원하거나 클라이언트로 'RSA_EXPORT suite'를 전송할 수 있는 모든 기능을 비활성화 시킬 것을 권장

※ https://mozilla.github.io/server-side-tls/ssl-config-generator/ 사이트를 참고하여 권장사항으로 설정 [3]

- (일반 사용자) 사파리 및 안드로이드의 기본 브라우저 사용자는 취약점이 해결될 때 까지 크롬, 파이어폭스 등 타 브라우저 사용

※ Apple, Google社에서 현재 패치 개발 중이며, 곧 패치가 나올 예정

→ KISA는 확인하는 데로 수정 공고 예정

용어 설명

- RSA(Rivest Shamir Adleman) : 전자 상거래 등에 광범위하게 이용되는 인터넷 암호화 및 인증을 위한 암호기술의 한 종류

- OpenSSL : SSL/TLS를 구현할 때 사용하는 오픈 소스 라이브러리

- SSL/TLS : 인터넷 서비스에서 데이터를 안전하게 송수신하기 위한 프로토콜

- Cipher Suites : Client가 지원하는 암호방식 목록

기타 문의사항

- 한국인터넷진흥원 인터넷침해대응센터: 국번없이 118

[참고사이트]

- http://web.nvd.nist.gov/view/vuln/detail?vulnId=CVE-2015-0204

- http://FreakAttack.com

- https://mozilla.github.io/server-side-tls/ssl-config-generator/